USB zariadenia sa stali bežnou súčasťou našich životov, od kľúčov pre účtovníctvo až po flash disky, ktoré prenášajú pracovné dokumenty. Ale čo ak by sa z nevinného USB stalo zariadenie, ktoré dokáže ovládnuť náš systém? Útočníci považujú USB útoky HID (Human Interface Device) za jednu z najúčinnejších metód kompromitácie systémov, pretože tieto útoky dokážu vykonať relatívne jednoducho a sú takmer neodhaliteľné.

HID útoky sa zakladajú na schopnosti USB zariadenia tváriť sa ako bežná periféria, napríklad klávesnica alebo myš. Po pripojení k cieľovému počítaču zariadenie automaticky vykonáva sériu príkazov, čo môže zahŕňať spustenie škodlivého kódu, otváranie zadných vrátok alebo iné útoky. Pretože počítač zariadenie vždy rozpozná ako spoľahlivú perifériu, bežné bezpečnostné mechanizmy, ako antivírusový softvér, ho nemusia identifikovať ako nebezpečenstvo.

Falošné USB Flash Disky: Dynamická Zmena Obsahu pre Ovládnutie Siete

Útočníci používajú aj falošné USB flash disky, ktoré vytvárajú špeciálne na znepríjemnenie života správcom siete. Tieto zariadenia dokážu dynamicky meniť svoj obsah a správanie, aby bolo čo najťažšie ich odhaliť a neutralizovať. Napríklad môže ísť o USB kľúč, ktorý sa pripojí ako úložný disk a po pár minútach sa premení na HID zariadenie a začne zadávať príkazy do systému.

Výhoda takýchto zariadení spočíva v ich schopnosti prispôsobiť sa, čo zároveň sťažuje forenznú analýzu a detekciu. Nepravidelné správanie USB zariadení je často ťažké monitorovať, keďže na povrchu môže vyzerať ako štandardný úložný disk alebo iné bežné zariadenie.

Vytváranie Objektov na HID Zbernici

Pri vykonávaní HID útoku útočník vytvorí špecifický objekt na HID zbernici, ktorý identifikuje ako vstupné zariadenie. V praxi to znamená, že napríklad útočník môže naprogramovať USB rubber ducky tak, aby sa po pripojení k počítaču zaregistroval ako klávesnica a začal vykonávať príkazy definované v jeho skripte.Týmto spôsobom dokáže útok nielen obísť bežné zabezpečenia, ale aj využiť skriptovací jazyk na efektívne ovládanie cieľového systému.

Ovládanie Počítačov pomocou HID Injection

HID injection sa využíva na ovládnutie cieľových zariadení pomocou simulácie vstupov z klávesnice alebo myši. Táto metóda je mimoriadne efektívna pre útoky na počítače, ktoré nemajú aktívne zablokovaný prístup k USB portom. V praxi sa môže využiť na inštaláciu backdooru, stiahnutie malwaru alebo získanie hesiel uložených v prehliadači.

Spôsoby Odcudzenia Sieťovej Prevádzky a SSL Inšpekcie

Keď útok vedie k ovládnutiu zariadenia, môže útočník následne použiť toto zariadenie na odcudzenie sieťovej prevádzky. To sa často dosahuje vytvorením man-in-the-middle (MITM) scenára, ktorý umožní odchytenie a modifikáciu sieťovej komunikácie. SSL inšpekcia zachytáva a dešifruje zabezpečenú komunikáciu pomocou vhodného MITM nástroja, ako napríklad SSLsplit alebo mitmproxy.

Prihlásenie sa k Systému bez Fyzického Prístupu

USB HID útoky môžu byť taktiež využité na prihlásenie sa k systému bez fyzického prístupu. Príkladom je využitie USB zariadenia, ktoré sa správa ako klávesnica a automaticky zadá heslá alebo iné overovacie údaje. Týmto spôsobom dokáže útočník obísť viacero úrovní zabezpečenia bez potreby fyzicky manipulovať s klávesnicou alebo myšou.

Reverzný SSH Tunel pre Ovládnutie Počítača

Reverzný SSH tunel efektívne umožňuje získať vzdialený prístup k cieľovému zariadeniu. HID zariadenie vie vytvoriť reverzný tunel, ktorý potom útočníkovi umožní vzdialené pripojenie. Útočníci používajú tento tunel ako silný nástroj na obchádzanie firewallov a iných sieťových obmedzení, pretože cieľové zariadenie vytvára pripojenie smerom von, čo obvykle bez problémov prejde cez prístupové body.

Kali Nethunter ako Penetračná Platforma

Kali Nethunter je mobilná penetračná platforma, ktorá je vytvorená na báze Android zariadení. Umožňuje vykonávanie USB HID útokov, ako aj pripojenie cez OTG (On-The-Go) adaptér na iné zariadenia, čo značne rozširuje možnosti pri vykonávaní útokov. Kali Nethunter poskytuje praktický prístup k viacerým nástrojom priamo z mobilu a umožňuje efektívne penetračné testovanie na cestách.

Prostriedky pre Penetračné Testovanie

P4wnP1 a BashBunny sú populárne nástroje, ktoré sa využívajú pri HID útokoch. P4wnP1 je open-source platforma, ktorá poskytuje široké možnosti pre skriptovanie a vykonávanie útokov, zatiaľ čo BashBunny je komerčný nástroj so zameraním na rýchle a jednoduché vykonávanie preddefinovaných útokov. Obe tieto zariadenia umožňujú vykonávanie komplexných skriptov HID injection, od súborových útokov až po sieťové manipulácie.

Záver: Prevencia a Ochrana Pred USB HID Útokmi

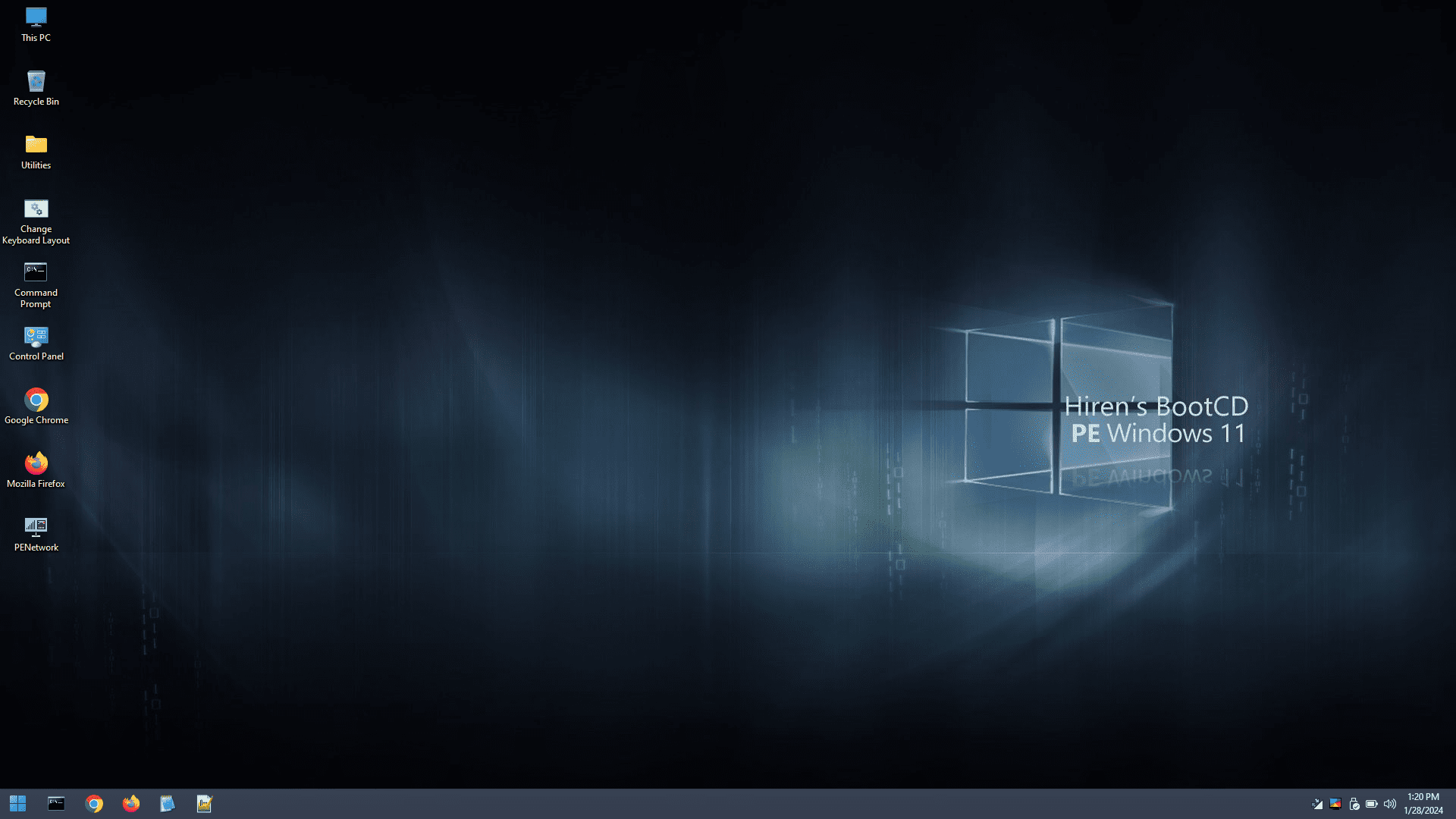

Celkovo, USB HID útoky predstavujú vážnu hrozbu pre organizácie aj jednotlivcov. Prevencia zahŕňa blokovanie neautorizovaných USB zariadení, aplikáciu šifrovania na USB porty a prísne politiky prístupu k fyzickým portom na zariadeniach. HID zariadenia majú takú vysokú flexibilitu, že útočník môže nepozorovane začať útok iba s jedným podozrivo vyzerajúcim USB. Preto IT profesionáli musia rozumieť nielen príznakom týchto útokov, ale aj spôsobom, ako im predchádzať. A ako také zariadenia vyzerajú ? Pozrite sa na tieto webstránky : HAK5 , solokeys , HAK5