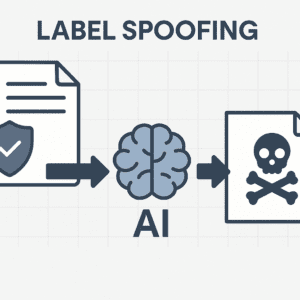

Útočníci neustále hľadajú nové cesty, ako oklamať bezpečnostné systémy. V posledných mesiacoch výskumníci odhalili nový typ útoku, ktorý zasahuje samotné srdce moderných bezpečnostných riešení – modely strojového učenia. Tento útok nesie názov Label Spoofing.

Čo je Label Spoofing?

Label Spoofing využíva slabiny v trénovacích dátach systémov strojového učenia. Útočník cielene manipuluje vstupné dáta tak, aby bezpečnostný model začal nesprávne rozpoznávať súbory. Namiesto ignorovania škodlivého kódu útočník nasmeruje útok opačne – označí čisté a legitímne súbory ako škodlivé.

Týmto spôsobom útočník poškodzuje dôveryhodnosť celého detekčného systému. Ochranné nástroje začnú generovať falošné poplachy, čo vyvolá zbytočnú paniku alebo spôsobí vypnutie dôležitých bezpečnostných mechanizmov.

Ako sa útok prejavuje

-

Útočník upraví legitímne súbory

– Pridá šum, vzor, zmení metadáta → vytvorí „otrávené“ dáta -

Zverejní ich na crowd-sourcovanú platformu

– Napr. VirusTotal, kde sa zhromažďujú vzorky -

Vývojári (nevedome) použijú tieto dáta na trénovanie modelu

– Tím zahrnie otrávené dáta do datasetu -

Model sa naučí zlé vzory

– Začne falošne označovať legitímne súbory ako hrozby -

V produkcii vznikajú falošné poplachy

– Legit softvér je blokovaný → systém je menej spoľahlivý

Ako útok detekovať

Detekcia Label Spoofingu si vyžaduje dôkladnú prácu s dátami a neustále monitorovanie správania modelov. Bezpečnostné tímy by mali:

- Monitorovať konzistentnosť trénovacích dát

- Overovať pôvod a integritu jednotlivých vzoriek

- Identifikovať odchýlky v správaní modelu po aktualizácii datasetu

- Využívať detekciu anomálií a sledovanie distribučných zmien

Pravidelná validácia výstupov znižuje riziko, že systém začne nesprávne klasifikovať legitímne dáta.

Ako sa brániť

Bezpečnostné tímy môžu predísť útoku pomocou niekoľkých zásad:

- Vyberajú len overené a dôveryhodné trénovacie dáta

- Vytvárajú vlastné datasety mimo verejných platforiem

- Nasadzujú viacvrstvové detekčné mechanizmy

- Priebežne validujú modely a analyzujú ich výstupy

Tieto opatrenia síce nezaručujú úplnú ochranu, no výrazne znižujú riziko manipulácie.

Aktuálne incidenty a výskum

Výskumníci nedávno zverejnili metodológiu AndroVenom, ktorá demonštruje praktickú realizáciu Label Spoofingu. Tím dokázal výrazne ovplyvniť správanie antivírusového modelu aj s minimálnym počtom „otrávených“ vzoriek.

Ich experimenty ukázali, že modely strojového učenia sú mimoriadne citlivé na manipuláciu vstupov. Vzhľadom na rozšírené používanie ML v oblasti kybernetickej bezpečnosti predstavuje Label Spoofing reálnu a narastajúcu hrozbu. Zdroj

Zapoj sa: Čo by si spravil ty?

Predstav si, že máš nasadiť detekčný model do kritickej infraštruktúry. Ako zabezpečíš, aby sa do neho nedostali zmanipulované trénovacie dáta?

Podeľ sa o svoj názor, stratégiu alebo skúsenosť v komentároch pod článkom. Každý pohľad pomáha budovať povedomie a zvyšovať kolektívnu obranyschopnosť.