Kybernetické útoky s pomocou AI : Top 5 nástrojov

Upozornenie: Tento článok je určený výhradne na edukatívne účely. Obsahuje informácie na tému kybernetické útoky s pomocou AI....

Watering Hole útok : Čo to je a ako sa chrániť

Watering Hole útok patrí medzi najsofistikovanejšie a najzákernejšie hrozby v oblasti kybernetickej bezpečnosti. V týchto útokoch útočníci nemieria...

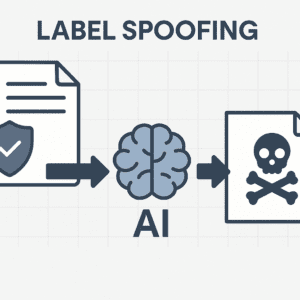

Label Spoofing : Keď útočník učí umelú inteligenciu myslieť zle

Útočníci neustále hľadajú nové cesty, ako oklamať bezpečnostné systémy. V posledných mesiacoch výskumníci odhalili nový typ útoku, ktorý...

Device Code Phishing : Ako funguje a ako sa chrániť

Device Code Phishing označuje čoraz častejšie zneužívanú taktiku, ktorú útočníci cielene využívajú na získanie neoprávneného prístupu k používateľským...

TEMPEST útoky : Ako ti môžu ukradnúť dáta bez dotyku ?

Kybernetické hrozby sa neobmedzujú len na malvér a phishing. Existuje tajomný a mimoriadne sofistikovaný typ útoku, ktorý využíva...

Čo je drive-by download – Keď stačí iba návšteva webu

Drive-by download predstavuje typ kybernetického útoku, pri ktorom sa malvér stiahne a nainštaluje na zariadenie používateľa bez jeho...

Malware na ťaženie kryptomien : Cryptojacking

Cryptojacking predstavuje novodobú kybernetickú hrozbu, ktorá potichu využíva váš počítač alebo iné zariadenie na nelegálnu ťažbu kryptomien. Malware...

15 Najčastejších webových útokov

Vedeli ste, že viac ako 43 % kybernetických útokov cieli na webové aplikácie? Hackeri neustále hľadajú spôsoby, ako...

Ghost Tap útoky: Tiché útoky, ktoré nezanechávajú stopy

Ghost Tap útoky patria medzi menej známe, ale nesmierne zákerné útoky, ktoré ohrozujú používateľov využívajúcich NFC (Near Field...