RDP je jedna z najpohodlnejších vecí, ktoré si admin vie zapnúť. Sedíš doma, pripojíš sa na server, otvoríš vzdialenú plochu a máš pocit, že si v práci, len bez firemného kávovaru a náhodného kolegu za chrbtom. Problém je, že rovnaký pocit má aj útočník, keď nájde verejne dostupný rdp port 3389.

Tento článok je súčasťou série o tom, ako fungujú sieťové porty, ktoré musíš poznať. Ak si chceš najprv spraviť širší obraz o tom, ktoré porty sú nebezpečné a prečo ich útočníci radi skenujú, začni práve rozcestníkom.

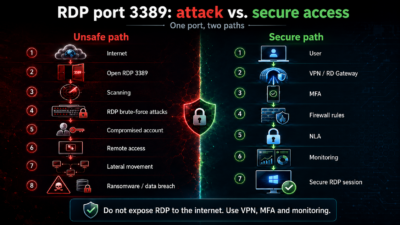

Microsoft uvádza, že Remote Desktop používa Remote Desktop Protocol a predvolene počúva na porte 3389. RDP je určené na vzdialené pripojenie k počítačom so systémom Windows alebo Windows Server. Samotný protokol teda nie je zlo. Zlo začína vtedy, keď je vzdialená plocha otvorená do internetu, chránená slabým heslom, bez MFA, bez VPN a bez rozumnej kontroly prístupov.

🧭 Chceš pochopiť aj ďalšie rizikové porty?

RDP port 3389 je iba jeden diel skladačky. Ak chceš vedieť, ktoré sieťové porty sú nebezpečné, prečo ich útočníci skenujú a čo s nimi robiť, pozri si celý rozcestník série.

🔐 Riešiš aj SMB a ransomware?

Ak ťa zaujíma, prečo hackeri milujú port 445, pozri si aj článok o SMB, zdieľaniach a ransomware. Je to ďalší port, ktorý v internej sieti dáva zmysel, ale na verejnej IP vie narobiť poriadny chaos.

Prečo je RDP také lákavé?

RDP je pre útočníka veľmi praktická vec. Ak sa mu podarí uhádnuť, kúpiť alebo získať prihlasovacie údaje, nedostane len nejakú malú službu. Dostane celé pracovné prostredie. Vidí plochu, súbory, aplikácie, mapované disky, interné nástroje a niekedy aj oprávnenia, ktoré by používateľ nemal mať ani v stave hlbokého optimizmu.

CISA priamo uvádza RDP medzi slabinami a nesprávnymi konfiguráciami, ktoré ransomwarové kampane využívajú. Útočníci môžu cez port 3389 získať neoprávnený prístup najmä pri slabých alebo kompromitovaných RDP účtoch. CISA zároveň vo svojich ransomware materiáloch spomína RDP credentials a brute force ako bežné cesty získania prístupu do sietí.

A tu prichádza prvá špecialitka: RDP nie je problém preto, že existuje. Problém je, že vyzerá ako normálna administrátorská služba, ale pri zlom nastavení sa zmení na recepciu pre útočníka. Nie zadné dvere. Predné dvere. S rohožkou. A niekedy aj s heslom nalepeným na vrátnici.

Brute-force útoky RDP: keď robot skúša kľúče

Brute-force útoky RDP sú jednoduché v princípe a nepríjemné v praxi. Automatizovaný nástroj skúša používateľské mená a heslá. Admin, Administrator, user, test, účtovníctvo, meno firmy, staré účty, lokálne účty. Skúša to znova a znova, často z rôznych IP adries. Ak neexistuje blokovanie pokusov, MFA, monitoring a rozumné heslá, útočník má čas.

Najhoršie na tom je, že útok nemusí byť hlučný pre bežného používateľa. Počítač funguje, server beží, účtovníctvo tlačí faktúry a v logoch medzitým prebieha malý festival neúspešných prihlásení. Kým si to niekto všimne, môže byť neskoro.

Preto je rdp port 3389 taký citlivý. Nie preto, že každý otvorený port automaticky znamená incident. Ale preto, že ak je verejne dostupný, útočníci ho vedia nájsť, skúšať a zneužívať. Pri RDP navyše nejde o obyčajné „pripojil som sa k službe“. Ide o pokus dostať sa priamo k ovládaniu systému.

Zraniteľnosť vzdialenej plochy nie je len teória

Keď sa povie zraniteľnosť vzdialenej plochy, veľa ľudí si predstaví starý článok z minulosti, ktorý sa ich už netýka. Lenže história RDP ukázala, že vzdialený prístup je veľmi citlivá plocha. Príkladom je CVE-2019-0708, známe ako BlueKeep. Microsoft ho označil ako kritickú zraniteľnosť Remote Desktop Services umožňujúcu vzdialené spustenie kódu na nepodporovaných alebo neaktualizovaných systémoch. NVD opisuje CVE-2019-0708 ako zraniteľnosť, pri ktorej sa neautentifikovaný útočník pripája cez RDP a posiela špeciálne vytvorené požiadavky.

To neznamená, že každý dnešný Windows má BlueKeep. Znamená to niečo iné: RDP patrí medzi služby, pri ktorých aktualizácie, segmentácia a blokovanie z internetu nie sú kozmetika. Sú to brzdy. A brzdy netreba riešiť až vtedy, keď auto letí z kopca.

Ako má vyzerať rozumné RDP

Základné pravidlo je jednoduché: RDP nevystavuj priamo do internetu. Ak ho potrebuješ, použi VPN, RD Gateway, obmedzenie podľa IP adries, MFA a Network Level Authentication. Microsoft má samostatnú dokumentáciu k plánovaniu MFA pre Remote Desktop Services a uvádza, že MFA pridáva dodatočné overenie identity, čím znižuje riziko neoprávneného prístupu.

Zmena portu z 3389 na iné číslo môže znížiť hluk v logoch, ale nie je to bezpečnostná stratégia. Je to skôr presunutie zvončeka na inú stenu. Boty možno chvíľu klopú inde, ale ak je služba stále verejne dostupná a slabá, problém ostáva.

Checklist: RDP port 3389 bez paniky, ale s rozumom

| Kontrola | Čo spraviť | Prečo |

|---|---|---|

| Verejný prístup | Nevystavovať RDP priamo do internetu | Znižuješ útokovú plochu |

| VPN/RD Gateway | Povoliť RDP až po bezpečnom prístupe | RDP nemá byť prvá verejná služba |

| MFA | Zapnúť viacfaktorové overenie | Heslo samo nestačí |

| NLA | Vyžadovať Network Level Authentication | Overenie prebehne skôr než plná relácia |

| Heslá | Silné heslá + lockout politika | Brzdí brute-force útoky RDP |

| Firewall | Povoliť len konkrétne IP alebo LAN/VPN rozsahy | Menej náhodných pokusov |

| Logy | Sledovať neúspešné prihlásenia | Útok často vidno skôr v logoch |

| Aktualizácie | Patchovať Windows a RDS komponenty | Znižuješ riziko známych chýb |

| Staré účty | Zakázať nepoužívané kontá | Útočníci milujú zabudnuté účty |

| Segmentácia | RDP iba tam, kde je naozaj potrebné | Jeden kompromitovaný PC nemá vidieť všetko |

Mini prax: ako blokovať port 3389 na firewalle

Na perimetri siete by som nastavil základ:

|

1 2 3 4 |

WAN → LAN: blokovať TCP 3389 LAN/VPN → konkrétny server: povoliť iba ak je to potrebné Guest Wi-Fi → LAN: blokovať TCP 3389 Internet → RDP: nepovoľovať priamo |

Microsoft dokumentuje správu Windows Firewallu cez PowerShell a cmdlet New-NetFirewallRule, ktorý vytvára pravidlá s podmienkami ako smer, protokol, port a vzdialená adresa.

Windows: povoliť RDP iba z lokálnej siete

|

1 2 3 4 5 6 |

<span class="ͼ11">New-NetFirewallRule</span> <span class="ͼv">-</span><span class="ͼ11">DisplayName</span> <span class="ͼz">"RDP 3389 iba LAN"</span> ` <span class="ͼv">-</span><span class="ͼ11">Direction</span> <span class="ͼ11">Inbound</span> ` <span class="ͼv">-</span><span class="ͼ11">Action</span> <span class="ͼ11">Allow</span> ` <span class="ͼv">-</span><span class="ͼ11">Protocol</span> <span class="ͼ11">TCP</span> ` <span class="ͼv">-</span><span class="ͼ11">LocalPort</span> <span class="ͼy">3389</span> ` <span class="ͼv">-</span><span class="ͼ11">RemoteAddress</span> <span class="ͼ11">LocalSubnet</span> |

Windows: blokovať RDP z internetu

|

1 2 3 4 5 6 |

<span class="ͼ11">New-NetFirewallRule</span> <span class="ͼv">-</span><span class="ͼ11">DisplayName</span> <span class="ͼz">"Blok RDP 3389 z internetu"</span> ` <span class="ͼv">-</span><span class="ͼ11">Direction</span> <span class="ͼ11">Inbound</span> ` <span class="ͼv">-</span><span class="ͼ11">Action</span> <span class="ͼ11">Block</span> ` <span class="ͼv">-</span><span class="ͼ11">Protocol</span> <span class="ͼ11">TCP</span> ` <span class="ͼv">-</span><span class="ͼ11">LocalPort</span> <span class="ͼy">3389</span> ` <span class="ͼv">-</span><span class="ͼ11">RemoteAddress</span> <span class="ͼ11">Internet</span> |

Windows: blokovať RDP úplne

|

1 2 3 4 5 |

<span class="ͼ11">New-NetFirewallRule</span> <span class="ͼv">-</span><span class="ͼ11">DisplayName</span> <span class="ͼz">"Blok RDP 3389 IN"</span> ` <span class="ͼv">-</span><span class="ͼ11">Direction</span> <span class="ͼ11">Inbound</span> ` <span class="ͼv">-</span><span class="ͼ11">Action</span> <span class="ͼ11">Block</span> ` <span class="ͼv">-</span><span class="ͼ11">Protocol</span> <span class="ͼ11">TCP</span> ` <span class="ͼv">-</span><span class="ͼ11">LocalPort</span> <span class="ͼy">3389</span> |

Na Linuxe sa port 3389 používa napríklad pri RDP serveroch typu xrdp. Ak ho nepotrebuješ, neotváraj ho. Pri firewalld platí princíp, že port musí byť otvorený, aby prepúšťal sieťovú komunikáciu; firewalld štandardne blokuje porty, ktoré nie sú explicitne otvorené v danej zóne.

Linux UFW: povoliť iba LAN a blokovať ostatné

|

1 2 |

<span class="ͼ10">sudo</span> ufw allow from <span class="ͼy">192</span>.168.1.0/24 to any port <span class="ͼy">3389</span> proto tcp <span class="ͼ10">sudo</span> ufw deny <span class="ͼv">in</span> to any port <span class="ͼy">3389</span> proto tcp |

Linux UFW: blokovať RDP úplne

|

1 |

<span class="ͼ10">sudo</span> ufw deny <span class="ͼv">in</span> to any port <span class="ͼy">3389</span> proto tcp |

Linux firewalld: odstrániť povolenie portu 3389

|

1 2 |

<span class="ͼ10">sudo</span> firewall-cmd <span class="ͼ12">--permanent</span> <span class="ͼ12">--remove-port</span><span class="ͼv">=</span><span class="ͼy">3389</span>/tcp <span class="ͼ10">sudo</span> firewall-cmd <span class="ͼ12">--reload</span> |

Pozor: ak tieto príkazy spúšťaš cez vzdialené pripojenie, najprv si over alternatívny prístup. Inak si môžeš odpíliť konár, na ktorom sedíš, a adminský pád býva veľmi poetický, hlavne keď je server 40 kilometrov ďaleko.

Záver

Rdp port 3389 je pohodlný sluha, ale zlý verejný vrátnik. V internej sieti, cez VPN, s MFA, NLA, silnými heslami a dobrým monitoringom môže byť RDP normálny pracovný nástroj. Na verejnej IP bez ochrany je to pozvánka na problém.

Ak si z článku odniesť jednu vetu, nech je to táto: RDP nemá byť otvorená brána do firmy, ale kontrolovaný vstup cez bezpečnostnú recepciu. Lebo útočník nepotrebuje rozbiť okno, keď mu necháš dvere na vzdialenú plochu otvorené dokorán.

Zdroje :

Microsoft , Microsoft Security