Predstav si, že sa ti „niečo“ stalo v sieti: používateľ sa sťažuje, že mu niekto zmenil heslo, server divne spomaľuje, alebo ti SOC pošle hlásenie o podozrivej IP. Všetci sa ťa pýtajú: „Čo sa stalo? Kto za tým stojí? Kedy k tomu došlo?“

Ak nemáš logy, odpovieš len typickým IT-čkovským „ťažko povedať“. Ak máš dobré logy a vieš, čo robíš, analýza logov ti dokáže poskladať celý príbeh incidentu ako z čiernej skrinky lietadla.

Tento článok ťa prevedie tým, čo je forenzná analýza logov, kde logy nájdeš, ako ich čítaš a ako z nich spravíš použiteľný dôkaz – či už pre interný report, alebo právne oddelenie.

Čo je analýza logov a prečo ťa má zaujímať

Forenzná analýza logov je systematický proces, pri ktorom z logov skladáš:

-

čo sa stalo,

-

kedy sa to stalo,

-

kto alebo čo to spravil (používateľ, IP, proces),

-

ako hlboko sa útočník dostal,

-

aké škody vznikli alebo mohli vzniknúť.

Logy vnímaj ako:

-

časovú os (timeline) – reťaz udalostí,

-

mapu pohybu útočníka – prihlásenia, procesy, sieťové spojenia,

-

kontrolný zoznam – čo si musíš overiť, aby si vedel, že máš incident pod kontrolou.

Dobre spravená analýza logov ti pomôže:

-

rozlíšiť incident od „len zlého pocitu používateľa“,

-

zistiť root cause (koreňovú príčinu),

-

pripraviť dôkazný materiál pre manažment, policajný zbor alebo poisťovňu,

-

nastaviť opatrenia, aby sa situácia nezopakovala.

Na zamyslenie: Vieš dnes, kde by si hľadal dôkazy, keby ti niekto kompromitoval účet vo firme alebo na domácom serveri?

Kde všade nájdeš logy (Windows, Linux, sieť, web)

Bez logov žiadna analýza logov neexistuje. Najprv potrebuješ vedieť, kam sa pozrieš.

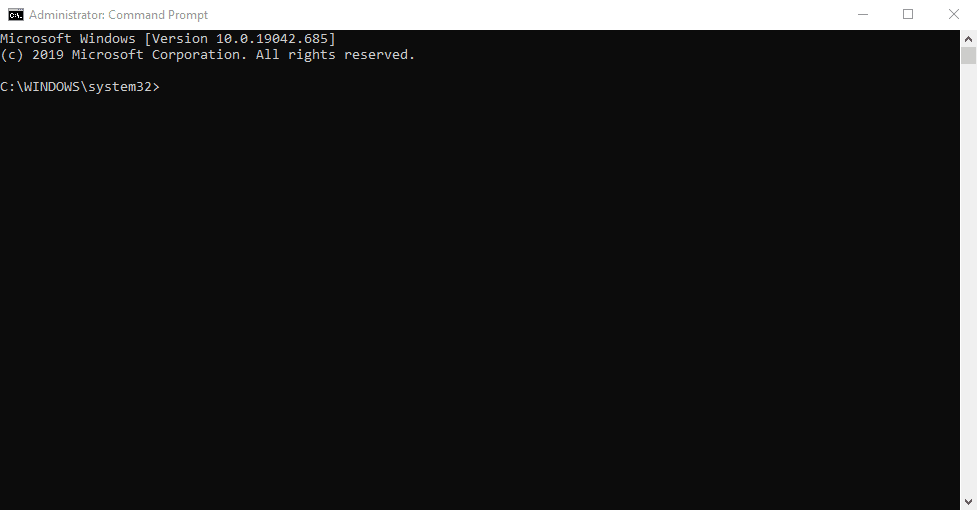

Windows – Event Viewer ako povinná zastávka

Základ: eventvwr.msc alebo vyhľadanie Event Viewer.

Dôležité logy:

-

Windows Logs → Security

-

Event ID 4624 – úspešné prihlásenie

-

Event ID 4625 – neúspešné prihlásenie (zlé heslo, neexistujúci účet)

-

-

Windows Logs → System – pády služieb, reštarty, problémy so zariadeniami.

-

Applications and Services Logs – špecifické aplikácie (RDP, DNS, atď.).

Rýchle príklady:

-

Zobrazenie neúspešných prihlásení v PowerShelli:

Linux – /var/log a auth.log

Linux logy často nájdeš v priečinku /var/log.

Najdôležitejšie sú:

-

/var/log/auth.logalebo/var/log/secure– prihlásenia, sudo, SSH pokusy, -

/var/log/syslogalebo/var/log/messages– systémové hlášky, -

logy konkrétnych služieb (napr.

/var/log/nginx/access.log).

Príklady:

Sieťové a bezpečnostné zariadenia

-

Firewally, routery, IDS/IPS, VPN koncentrátory – logujú spojenia, blokované pokusy, VPN prihlásenia.

-

V ideálnom svete posielaš všetko na centrálny syslog server alebo SIEM.

Web servery (Apache, Nginx, aplikácie)

-

access.log– každý HTTP požiadavok (IP, URL, kód, user-agent), -

error.log– chyby aplikácie, PHP fatálne chyby a podobne.

Útoky (SQLi, XSS, bruteforce loginov) často vidíš skôr v logoch webu než v OS.

Akcia: Skús si dnes nájsť aspoň 3 rôzne logy vo svojom prostredí (napr. Windows Security, Linux auth.log a access.log web servera) a pozri sa, čo v nich žije.

Ako začať, keď „niečo horí“ – základný forenzný postup

Keď riešiš incident, analýza logov nesmie byť chaos. Potrebuješ jednoduchý, opakovateľný postup. Forenzné metodiky odporúčajú najprv zbierať dôkazy a až potom vyvodzovať závery.

1. Stabilizuj situáciu (ale logy nechaj žiť)

-

Ak môžeš, odpoj napadnuté zariadenie od siete, ale nevypínaj ho (aby si nestratil RAM a ďalšie artefakty).

-

Zabezpeč účty (reset hesla, block account, vypnutie VPN prístupu).

2. Urob kópie logov

Nikdy nerob hlbokú analýzu na originálnych logoch.

-

Export logov z Windows:

-

Kopírovanie logov z Linuxu:

Originály ulož len na čítanie (napr. WORM úložisko, write-blocker).

3. Vytvor časovú os (timeline)

Cieľ: poskladať, čo sa stalo minútu po minúte.

-

Podľa časovej značky (timestamp) zoradíš udalosti z viacerých logov – prihlásenie, vytvorenie procesu, sťahovanie súboru, komunikácia do internetu.

-

Pokročilejšie nástroje (Plaso/log2timeline) vedia časovú os vytvoriť automaticky.

4. Filtruj a hľadaj anomálie

Pri analýze logov nechceš čítať každý riadok.

-

Filtruj podľa:

-

IP adresy (podozrivá IP, rozsah),

-

používateľa (admin, servisné účty),

-

typu udalosti (neúspešné prihlásenia, nové služby, sudo).

-

5. Dokumentuj všetko

-

Čo si našiel, kedy, v akých logoch, pod akým menom sa súbory ukladajú.

-

Forenzná analýza logov bez dokumentácie je len „pekne strávený čas“, nie dôkaz.

Zamysli sa: Keby si mal dnes vysvetliť šéfovi incident spred týždňa, vedel by si k nemu zrekonštruovať časovú os len z logov?

Praktické scenáre analýzy logov (SSH bruteforce, Windows logon, web útok)

Pozrime sa na tri typické situácie, kde analýza logov začiatočníkom najviac otvorí oči.

1. SSH bruteforce na Linux server

Situácia: VPS s otvoreným portom 22, v auth.log vidíš stovky „Failed password“.

Ukážka riadku:

Ako postupovať:

-

Spočítaj počet neúspešných pokusov:

-

Pozri, z ktorých IP to chodí:

-

Skontroluj, či sa útočník nakoniec neprihlásil:

Výstup analýzy logov:

-

Útok prebieha z IP X, Y, Z.

-

Útočník zatiaľ neuspel (žiadne „Accepted password“),

-

ale musíš: zmeniť port, povoliť len key-based auth, nastaviť firewall, možno fail2ban.

Akcia: Skontroluj, či na serveroch, ktoré spravuješ, nevidíš v auth.log podozrivo veľa „Failed password“.

2. Podozrivé prihlásenia vo Windows (RDP alebo interaktívne loginy)

Situácia: Admin si všimne, že servery sa správajú divne, alebo niekto hlási „nikdy som sa neprihlásil v takom čase“.

Dôležité eventy v Windows Security logu:

-

4624 – úspešné prihlásenie,

-

4625 – neúspešné prihlásenie,

-

Logon Type (typ prihlásenia) – 2 = interaktívne, 3 = sieťové, 10 = RemoteInteractive (RDP).

Príklad PowerShell dotazu:

Čo hľadáš:

-

RDP prihlásenia v čase, keď tam nik nemal robiť (napr. 03:12 ráno),

-

prihlásenie z IP/machine, ktorá nedáva zmysel,

-

nové alebo netypické účty (útočník si vytvoril vlastného usera).

Výstup analýzy logov:

-

Kto a kedy sa prihlásil,

-

z akej stanice/IP,

-

či sa následne nespúšťali podozrivé procesy (z iných logov alebo EDR).

3. Webový útok na login formulár

Situácia: Používatelia hlásia, že web je spomalený alebo účet kompromitovaný.

Ukážka z access.log (Apache/Nginx):

Čo si vieš z analýzy logov vyčítať:

-

veľké množstvo POST požiadaviek na

/login.phpz jednej IP, -

HTTP kódy – 401 (neautorizované), 403 (zakázané), 200 (úspech),

-

tempo (napr. stovky pokusov za minútu = automatizovaný nástroj).

Jednoduchý filter:

Výstup analýzy logov:

-

Útok z IP X – bruteforce na login,

-

potrebuješ rate-limiting, CAPTCHA, ochranu WAF, prípadne banovanie IP.

Zamyslenie: Vieš si na svojom webe vypýtať aspoň posledných 100 riadkov z access.log a pozrieť, čo tam reálne chodí?

Nástroje pre forenznú analýzu logov pre začiatočníkov

Na začiatok ti stačia základné nástroje, ale je dobré vedieť, kam sa môžeš posunúť.

Základná výbava

-

Event Viewer / Get-WinEvent (Windows) – vstupná brána pre všetko, čo máš na serveroch a WS.

-

tail, grep, awk (Linux) – filter a náhľad na logy v reálnom čase.

-

CyberChef – dekódovanie Base64, URL, hex, atď. (užitočné pri malvéri a podozrivých reťazcoch).

Pokročilejšie nástroje (ale stále prístupné pre začiatočníkov)

-

SIEM platformy (ELK Stack, Splunk, Graylog, Wazuh) – centralizované logy, korelácia udalostí, alerty pri anomáliách.

-

Plaso / log2timeline – vytvorenie „super timeline“ z množstva logov a artefaktov, obľúbený nástroj vo forenzike.

-

LogonTracer – vizualizácia Windows logon udalostí ako graf (kto sa kam prihlasuje, z ktorých staníc).

Akcia: Vyber si jeden nástroj (napr. len „grep + tail“ na Linuxe alebo Get-WinEvent na Windows) a trénuj na testovacom stroji – čím menej klikáš, tým rýchlejšie budeš pri reálnom incidente.

Ako si nastaviť logovanie tak, aby ti naozaj pomohlo

Úspešná forenzná analýza logov nevzniká pri incidente, ale mesiace pred ním.

1. Zapni auditing a logovanie tam, kde ho potrebuješ

-

Vo Windows nakonfiguruj Audit Policy / Advanced Audit Policy, aby si logoval:

-

prihlásenia (Logon/Logoff),

-

zmeny členstiev v skupinách,

-

spúšťanie procesov.

-

-

V Linuxe:

-

nastav detailnejšie logovanie sshd,

-

zváž auditd pre citlivé operácie.

-

2. Predĺž retention – nech logy nezmiznú po týždni

-

Nastav rotáciu logov tak, aby si mal k dispozícii niekoľko týždňov až mesiacov histórie, ideálne podľa interných politík a legislatívy.

3. Centralizuj logy

-

Syslog server, SIEM, prípadne aspoň centralizovaný share.

-

Pri incidente nechceš behávať po 20 serveroch a manuálne ťahať logy.

Zamyslenie: Koľko dní dozadu dnes vieš vidieť prihlásenia na svoj najdôležitejší server alebo router?

Najčastejšie chyby pri analýze logov

Začiatočníci pri analýze logov často robia podobné chyby:

-

Pozerajú len jeden zdroj logov

-

Napr. len Windows Security, ale ignorujú firewall, VPN a aplikáciu.

-

Riešenie: pre incident si sprav mapu – ktoré logy budú relevantné.

-

-

Ignorujú časové pásma a synchronizáciu času

-

Mix UTC, lokálneho času a nesynchronizované servery úplne rozbijú časovú os.

-

-

Veria logom bez kritického myslenia

-

Útočník môže logy vypnúť, zmeniť čas, alebo ich selektívne mazať (antiforenzika).

-

Riešenie: hľadaj diery a nekonzistenciu (napr. náhle ticho v logoch).

-

-

Nemajú žiadne poznámky

-

Po 8 hodinách analýzy bez zápiskov už nebudeš vedieť, čo si videl ráno.

-

-

Začnú riešiť root cause skôr, než majú všetky dáta

-

Dobrý forenzný proces najprv zbiera, potom analyzuje, až nakoniec vyvodzuje závery.

-

Akcia: Pri najbližšom menšom probléme (napr. neúspešné prihlásenie používateľa) si vyskúšaj mini-forenzný postup: exportuj log, filtruj, dokumentuj.

Mini-checklist: tvoj prvý forenzný balíček na analýzu logov

Tento checklist môžeš dať do PDF a ponúknuť na stiahnutie ako bonus:

Keď riešiš incident:

-

Stabilizuj situáciu (odpojenie zo siete, zabezpečenie účtov).

-

Získaj kópie relevantných logov (Windows, Linux, sieť, web).

-

Zabezpeč originály (read-only, hashovanie).

-

Vytvor si časovú os (aspoň ručne, neskôr cez Plaso alebo SIEM).

-

Identifikuj:

-

vstupný bod (prvé podozrivé udalosti),

-

rozsah (koľko systémov, ktoré účty),

-

dopad (čo sa zmenilo, čo uniklo).

-

-

Spracuj krátky report:

-

čo sa stalo,

-

kedy a komu,

-

aké opatrenia si urobil,

-

čo odporúčaš do budúcnosti.

-

Takto vyzerá praktická analýza logov – nie akademické cvičenie, ale reálny nástroj pri incidente.

Právne upozornenie a odporúčania

-

Informácie v tomto článku slúžia len na vzdelávacie účely. Nepredstavujú právne poradenstvo ani záväzný metodický postup forenzného vyšetrovania.

-

Logy často obsahujú osobné údaje (IP adresy, používateľské mená, identifikátory zariadení, prípadne obsah požiadaviek). Ich zhromažďovanie, uchovávanie a analýza musia byť v súlade s platnou legislatívou (napr. GDPR, zákon o kybernetickej bezpečnosti, zákon o ochrane osobných údajov).

-

Pred nasadením centralizovaného logovania a rozšíreného auditu vo firme vždy:

-

konzultuj nastavenie s DPO / právnikom,

-

uprav interné smernice (bezpečnostná politika, štatút IS, pravidlá používania IT),

-

informuj používateľov o rozsahu monitorovania.

-

-

Pri podozrení na trestnú činnosť (napr. úmyselná škoda, únik citlivých údajov) sa poraď s právnikom alebo orgánmi činnými v trestnom konaní ešte pred tým, ako budeš s dôkazmi ďalej manipulovať – aby si nenarušil ich použiteľnosť v prípadnom konaní.

Ak si sa dočítal až sem, máš za sebou prvý seriózny základ pre forenznú analýzu logov. Odporúčam ti zobrať si jeden vlastný incident (hoci aj „zle zadané heslo“) a skúsiť si podľa tohto článku spraviť mini-report – od logov až po odporúčania.

Ak sa ti článok páčil, sleduj aj ďalšie moje články na tému forenzná analýza.

Zdroje :

LogManager , SearchInForm , LunaNotes , GrayLog