Niektoré porty v sieti sú ako obyčajné dvere do pivnice. Sú tam, občas ich niekto použije, väčšina ľudí si ich nevšíma a nič dramatické sa nedeje. Potom sú tu porty, pri ktorých by mal admin spozornieť rýchlejšie než účtovníčka pri e-maile s predmetom „Faktúra po splatnosti“. A presne sem patrí otvorený Port 4444.

Nie preto, že by samotné číslo 4444 bolo magické, prekliate alebo vyryté na klávesnici samotného ransomwaru. Problém je v tom, že TCP port 4444 sa veľmi často spája s testovaním bezpečnosti, reverznými shellmi, exploitáciou a nástrojmi ako Metasploit framework. A keď sa niečo také objaví otvorené tam, kde to nikto nečakal, už to nie je len technická drobnosť. To je červená kontrolka na palubnej doske.

Čo je vlastne port 4444?

Port je komunikačný bod. Taká digitálna zásuvka, cez ktorú si aplikácie vymieňajú dáta. Niektoré porty sú známe a bežné: 80 pre HTTP, 443 pre HTTPS, 25 pre SMTP. TCP port 4444 nie je typický port, ktorý by bežný domáci používateľ potreboval mať otvorený do internetu.

Podľa oficiálneho IANA registra je port 4444 evidovaný aj pre službu nv-video, ale v bezpečnostnej praxi sa veľmi často spomína aj ako port používaný pri testovaní, reverzných spojeniach a Metasploite. Preto treba rozlišovať dve veci: port 4444 nemusí automaticky znamenať útok, ale otvorený Port 4444 bez jasného dôvodu je vždy dôvod na kontrolu.

Je to ako keby si prišiel do firmy a našiel otvorené zadné dvere. Možno ich nechal otvorené údržbár. Možno skladník. Ale možno aj niekto, kto tam rozhodne nemá čo robiť.

Prečo ho útočníci milujú?

Útočník nepotrebuje vždy veľkolepý hollywoodsky útok. Niekedy mu stačí dostať zariadenie do stavu, kde sa mu samo ozve naspäť. A presne tu prichádza na scénu reverzná komunikácia. Namiesto toho, aby sa útočník pripájal priamo na obeť, kompromitované zariadenie sa môže pripájať smerom von na pripravený listener.

V bezpečnostnom testovaní sa takýto princíp používa úplne legitímne. Pentester testuje vlastné prostredie, overuje zraniteľnosť, vytvorí kontrolované spojenie a zdokumentuje riziko. Lenže rovnaký princíp sa dá zneužiť aj útočníkom. Nástroj je stále len nástroj. Kladivo môže opraviť plot, ale aj rozbiť okno.

Metasploit framework je známy nástroj pre penetračné testovanie. Rapid7 ho opisuje ako framework, ktorý obsahuje exploity, payloady a možnosti práce so shellmi či Meterpreterom. V dokumentácii Metasploitu sa pri ukážkach payloadov objavuje aj nastavenie lport 4444, čo vysvetľuje, prečo si veľa adminov pri porte 4444 okamžite predstaví Metasploit listener.

A teraz prakticky: keď vo firme nájdeš otvorený Port 4444 na pracovnej stanici, serveri alebo verejnej IP adrese a nikto nevie povedať prečo, nemal by si to ignorovať. Môže ísť o testovací nástroj, starú aplikáciu, vývojársky bordel, ale aj o stopu po útoku.

Podobný princíp platí aj pri iných rizikových portoch. Napríklad port 445 patrí medzi obľúbené ciele útočníkov, hlavne kvôli SMB komunikácii, zdieľaniam a možnému šíreniu ransomwaru v sieti.

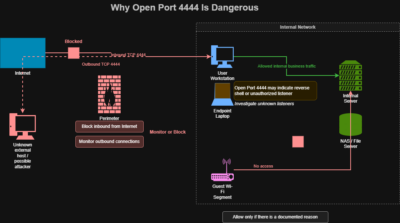

Prečo je otvorený Port 4444 nebezpečný?

Lebo často nemá čo robiť otvorený. To je celé kúzlo. Pri bezpečnosti nejde len o to, či je služba „zraniteľná“. Ide aj o to, či tam vôbec má byť.

Ak je otvorený Port 4444 dostupný z internetu, útočník ho môže nájsť automatizovaným skenovaním. Ak je otvorený interne, môže ho využiť niekto, kto sa už dostal do siete a hľadá spôsob, ako sa udržať, komunikovať alebo rozšíriť útok. Pri incidentoch často nevidíš hneď veľký nápis „Ahoj, som hacker“. Vidíš zvláštnu komunikáciu, procesy, spojenia na nečakané porty a používateľov, ktorí tvrdia, že „nič nerobili“, čo je v IT najpoužívanejšia veta po „včera to ešte išlo“.

TCP port 4444 môže byť podozrivý hlavne vtedy, keď sa objaví na zariadení, ktoré nemá žiadnu dokumentovanú službu, žiadny vývojársky dôvod a žiadne schválené bezpečnostné testovanie. Vtedy už nejde o port. Ide o kontext.

Domáci používateľ: čo si z toho má zobrať?

Bežný používateľ nemusí poznať Metasploit, reverzné shelly ani rozdiel medzi bind a reverse komunikáciou. Stačí jednoduché pravidlo: ak doma nemáš špeciálny server, laboratórium alebo vlastné testovacie prostredie, otvorený Port 4444 do internetu tam nemá čo robiť.

Najčastejšie riziko je zle nastavený router, UPnP, staré port forwarding pravidlá alebo aplikácia, ktorá si otvorila niečo, čo už dávno nikto nepoužíva. Domáci router je často taká malá čierna krabička plná rozhodnutí, ktoré niekto naklikal pred tromi rokmi a odvtedy sa toho bojí dotknúť.

Domáci používateľ by mal skontrolovať port forwarding, vypnúť UPnP, ak ho nepotrebuje, aktualizovať router a nepúšťať do internetu služby, ktorým nerozumie. Ak chce pristupovať domov vzdialene, lepšia cesta je VPN, nie náhodne otvorené porty.

Admin: čo znamená port 4444 v sieti?

Pre admina je otvorený Port 4444 signál na tri otázky:

- Kto ho otvoril?

- Na akom zariadení beží?

- Prečo tam je?

Ak odpoveď znie „nevieme“, začína vyšetrovanie. Treba pozrieť firewall pravidlá, procesy na zariadení, sieťové spojenia, EDR záznamy, SIEM logy, DNS komunikáciu a časovú os udalostí. Nie panika. Nie vypnúť celú firmu ako istič v pivnici. Najprv kontext.

Ak ide o interné pentestovanie, port má byť zdokumentovaný. Kto testuje, čo testuje, odkedy dokedy, z akej IP adresy a s akým schválením. Metasploit framework je užitočný v rukách admina alebo pentestera, ale v produkčnej sieti bez vysvetlenia je to ako nájsť motorovú pílu v zasadacej miestnosti. Možno má dôvod. Ale najprv sa pýtaj.

Ako sa brániť?

Najlepšia ochrana je jednoduchá: čo nemusí byť otvorené, nech nie je otvorené. Port 4444 by nemal byť verejne dostupný, pokiaľ na to neexistuje presný, dočasný a zdokumentovaný dôvod.

Na perimetri siete blokuj neznáme a nepotrebné prichádzajúce spojenia. Sleduj odchádzajúcu komunikáciu na neobvyklé porty. Mnoho firiem rieši iba to, čo ide dnu, ale zabúda na to, čo ide von. A práve odchádzajúca komunikácia vie prezradiť, že niečo vnútri siete sa pokúša nadviazať spojenie tam, kam nemá.

CISA pri ransomwarovej prevencii odporúča obmedzovať nepotrebné služby, znižovať útočnú plochu, patchovať systémy a monitorovať podozrivú aktivitu. Aj keď sa ich odporúčania často spomínajú pri známych službách ako SMB, princíp platí všeobecne: menej zbytočne otvorených ciest znamená menej možností pre útočníka.

Mini prax: blokovanie portu 4444 na Windows a Linuxe

Windows Firewall – blokovanie portu 4444 z internetu

Ak chceš zablokovať prístup na TCP port 4444 z internetu, ale lokálnu sieť neriešiť:

|

1 |

New-NetFirewallRule -DisplayName "Block TCP 4444 IN from Internet" -Direction Inbound -Action Block -Protocol TCP -LocalPort 4444 -RemoteAddress Internet |

|

1 |

New-NetFirewallRule -DisplayName "Block TCP 4444 OUT to Internet" -Direction Outbound -Action Block -Protocol TCP -RemotePort 4444 -RemoteAddress Internet |

|

1 |

New-NetFirewallRule -DisplayName "Block TCP 4444 IN" -Direction Inbound -Action Block -Protocol TCP -LocalPort 4444 |

|

1 |

New-NetFirewallRule -DisplayName "Block TCP 4444 OUT" -Direction Outbound -Action Block -Protocol TCP -RemotePort 4444 |

Ak máš napríklad domácu sieť 192.168.1.0/24 a chceš povoliť len LAN:

|

1 |

sudo ufw allow from 192.168.1.0/24 to any port 4444 proto tcp |

|

1 |

sudo ufw deny in to any port 4444 proto tcp |

|

1 |

sudo ufw deny out to any port 4444 proto tcp |

|

1 |

sudo ufw deny in to any port 4444 proto tcp |

|

1 |

sudo ufw deny out to any port 4444 proto tcp |

Čo skontrolovať pri porte 4444

| Oblasť | Čo skontrolovať | Prečo je to dôležité |

|---|---|---|

| Firewall | Či je port 4444 otvorený z internetu | Verejne dostupný port bez dôvodu je riziko |

| Port forwarding | Pravidlá na routeri/NAT | Staré pravidlo môže nechtiac vystaviť službu |

| Procesy | Aký proces počúva na TCP porte 4444 | Treba vedieť, kto port používa |

| Dokumentácia | Či je port schválený a zdokumentovaný | Neznámy otvorený port je incidentný signál |

| EDR/SIEM | Logy spojení na port 4444 | Pomáha odhaliť podozrivú aktivitu |

| Pentest aktivity | Či nejde o schválený test | Metasploit môže byť legitímny aj podozrivý |

| Odchádzajúce spojenia | Komunikáciu zo staníc na port 4444 | Reverzné spojenia často smerujú von |

| UPnP | Či router neotvára porty automaticky | Pohodlie vie vytvoriť bezpečnostnú dieru |

| Segmentácia | Kde sa zariadenie nachádza v sieti | Kompromitovaný stroj nemá vidieť všetko |

| Reakcia | Izolovať zariadenie pri podozrení | Rýchle odpojenie môže zastaviť šírenie |

Otvorený Port 4444 nie je automaticky dôkaz, že máš v sieti hackera s kapucňou a energetickým nápojom. Ale je to port, ktorý si zaslúži pozornosť. Hlavne vtedy, ak je dostupný z internetu alebo sa objaví na zariadení, kde ho nikto nevie vysvetliť.

TCP port 4444 má v bezpečnostnom svete zvláštnu povesť práve preto, že sa často spája s testovaním, payloadmi a nástrojmi ako Metasploit framework. V rukách pentestera je to pracovný nástroj. V rukách útočníka môže byť súčasť incidentu.

Najlepšia obrana nie je paranoja. Najlepšia obrana je prehľad. Vedieť, ktoré porty sú otvorené, prečo sú otvorené, kto ich používa a či ich ešte vôbec potrebuješ. Lebo v sieti často nevybuchne to, čo vidíš. Vybuchne to, čo tam roky potichu tiká a všetci si hovoria: „to tam asi má byť.“

Zdroje :