Predstav si najhorší kybernetický útok na tvoju firmu. Možno vidíš kapucňu v tmavej izbe, zelené číslice padajúce po monitore a zložité prebíjanie sa cez tvoje drahé hardvérové firewally. Omyl. Realita je oveľa nudnejšia a oveľa, oveľa drahšia. Útočník dnes vôbec nepotrebuje hacknúť tvoj server. Nepotrebuje prelomiť tvoj firewall ani obísť tvoj nový antivírus.

Stačí mu jeden jediný obyčajný podvodný email s novým číslom bankového účtu – a tvoja firma prevedie obrovské peniaze sama, úplne dobrovoľne, s úsmevom a bez jediného zaváhania.

Tento typ útoku sa nazýva Business Email Compromise (alebo skrátene BEC) a podľa americkej FBI ide dlhodobo o druhý najvýnosnejší online zločin na celej planéte. Čísla sú absolútne mrazivé. Len v roku 2024 spôsobil tento typ podvodu straty vo výške takmer 2,8 miliardy dolárov hlásených americkým úradom – a to sa bavíme len o firmách, ktoré nabrali odvahu to priznať. Globálne sú odhadované straty ešte diametrálne vyššie. FBI vo svojich historických tabuľkách hovorí o neuveriteľných 55,5 miliardách dolárov v celkovo exponovaných stratách.

Priemerná strata na jeden jediný BEC incident v roku 2024 dosiahla 137 000 dolárov. Oproti 74 000 dolárom v roku 2019 ide o masívny nárast o 83 %. A aby toho nebolo málo, v roku 2025 sa počet týchto útokov celosvetovo zvýšil o ďalších 15 %.

Tento článok nie je len nudnou IT teóriou o tom, „čo je to BEC“. Toto je hotový, vypracovaný firemný proces. Návod, ktorý si môžeš hneď teraz vytlačiť, položiť na stôl svojej hlavnej účtovníčke, rozdať IT tímu a zaviesť do praxe ešte dnes poobede.

1. Ako BEC útok naozaj vyzerá: Anatómia dokonalého podvodu

Väčšina ľudí si predstaví phishing ako zlú slovenčinu z pochybnej africkej adresy. BEC útok je presný opak. Je pomalý, nenápadný, dokonale cielený a na nerozoznanie od bežnej pracovnej rutiny. Typický útok prebieha v troch presných krokoch:

Krok 1: Prístup (Access)

Útočník najprv získa prístup k emailovému účtu. Buď priamym hacknutím schránky niektorého z tvojich dodávateľov (kvôli slabému heslu alebo chýbajúcemu MFA), alebo si jednoducho a lacno zaregistruje doménu, ktorá je vizuálne takmer identická s tou tvojou či partnerovou (napríklad zaregistruje firma-sk.com namiesto originálnej firma.sk).

Krok 2: Manipulácia (Manipulation)

Útočník neurobí nič. Len sedí a číta cudziu emailovú komunikáciu. Čaká na ten správny, najzraniteľnejší moment – prebiehajúca fakturácia veľkého projektu, debata o zmene dodávateľa, blížiaci sa platobný termín na konci mesiaca. Potom nenápadne vstúpi do už existujúceho e-mailového vlákna (threadu) s prozaickou požiadavkou na zmenu IBAN, s urgentným prevodom alebo s nevinnou „aktualizáciou našich firemných platobných údajov v systéme“.

Krok 3: Exekúcia (Execution)

Žiadosť vyzerá stopercentne legitímne. Prichádza zo známej (alebo ukradnutej) adresy, odkazuje na reálny obchodný kontext, používa správne čísla zmlúv a pôsobí ako bežná byrokratická rutina. Účtovníčka, zavalená prácou, zmení číslo účtu v systéme a vykoná prevod. Peniaze sú v tej sekunde nenávratne preč.

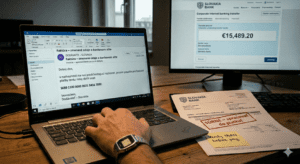

Reálny anonymizovaný príklad: „Invoice Thread Attack“

Situácia: Firma A pravidelne každý mesiac platí dodávateľovi B za dodané IT služby. Útočník potichu monitoroval hacknutý email obchodného riaditeľa firmy A celé tri týždne. E-mail, ktorý prišiel účtovníčke (z adresy vyzerajúcej presne ako dodávateľ B, ale s mikroskopickým rozdielom v doméne):

„Dobrý deň, pani Nováková, v súvislosti s faktúrou č. 2024-1087 Vás prosím o úhradu na náš nový bankový účet, keďže sme včera zmenili financujúcu banku. Nové údaje a hlavičkový papier nájdete v prílohe. Prosím Vás o prioritné spracovanie do tohto piatku, inak budeme mať problém so záväzkami voči našim subdodávateľom. Ďakujem a pekný deň, Peter N., obchodný riaditeľ.“

Červené vlajky (Red flags), ktoré si v rýchlosti nikto nespozoroval:

- Doména: Email neprišiel z pôvodnej domény dodávateľa. Rozdiel bol v jednom jedinom znaku (

firma-services.skvs podvodnáfirma-serviices.sk). - Nové vlákno: Správa bola umelo vytvorená v novom threade, nebola to priama odpoveď na existujúcu historickú komunikáciu (aby sa vyhol odhaleniu na strane skutočného odosielateľa).

- Psychologický tlak: Slová ako „urgentnosť“, „prioritné spracovanie do piatku“ a „problém so záväzkami“. Toto je klasický nátlak hackerov, aby obeti vypli kritické myslenie.

- Znalosť kontextu: Príloha s novým IBAN číslom sedela, útočník vedel presné číslo starej faktúry, pretože mal predtým prístup k e-mailom a čítal ich.

- Absencia procesu: Nikto z firmy nezodvihol telefón a nezavolal na overené číslo dodávateľa, aby túto zmenu potvrdil.

2. Prečo firmy stále naletia: Falošný pocit bezpečia

Štatistiky sú neúprosné. Viac ako 63 % organizácií zažilo pokus o BEC útok len v roku 2024. Napriek tomu obrovská väčšina stredných a menších firiem nemá zavedený absolútne žiadny formálny, na papieri spísaný proces overenia platobných zmien. Spoliehajú sa na „sedliacky rozum“, ktorý v strese zlyháva.

Dôvody, prečo sa tieto krádeže stávajú denne:

- Stres a byrokracia: Účtovníčka koná v dobrej viere, je pod obrovským tlakom mesačných uzávierok a termínov. Pre ňu je to len ďalší e-mail zo stovky iných.

- Vizuálna dokonalosť: E-mail proste „vyzerá dobre“. Má vynikajúci pravopis (často vylepšený umelou inteligenciou), správny obchodný kontext, reálne meno a dokonalú kópiu podpisu.

- Chýbajúce pravidlá: Vo firme neexistuje jasný interný proces. Kto má právo schváliť zmenu IBAN? Kto to má fyzicky overovať?

- Prienik cez partnera: Moderné Business Email Compromise kampane dnes čoraz častejšie používajú skutočne kompromitované emailové účty. To znamená, že správa nepríde z preklepovej domény, ale príde priamo z reálneho, hacknutého e-mailu tvojho dlhoročného dodávateľa.

Viac ako 60 % všetkých BEC útokov v rokoch 2024 a 2025 cielilo práve na zneužitie dôveryhodných dodávateľov a obchodných partnerov. Existujúci, dlhoročný vzťah totiž okamžite znižuje podozrenie na nulu.

3. Firemný BEC proces: Pravidlá, ktoré musíš zaviesť HNEĎ

Ak chceš chrániť firemné peniaze, technika ťa nezachráni. Zachránia ťa neoblomné procesy. Tu je to, čo musíš zaviesť do praxe.

3.1. Pravidlo dvoch osôb (Two-person rule)

Toto je alfa a omega. Žiadna, opakujem, žiadna zmena platobných údajov (nový IBAN, zmena čísla účtu, úprava platobných inštrukcií na faktúre) nesmie byť nikdy v systéme schválená a vykonaná len jednou jedinou osobou.

- Každú požiadavku na zmenu IBAN musia schváliť minimálne dve oprávnené osoby vo firme úplne nezávisle od seba (napr. referentka + finančný riaditeľ).

- Toto druhé schválenie musí prebehnúť zásadne mimo emailového kanálu (osobne v kancelárii, telefonátom, schválením v zabezpečenom internom ERP systéme).

- Toto pravidlo platí bez akejkoľvek výnimky. Aj keď je to „extrémne urgentné“, aj keď zmenu žiada generálny riaditeľ, aj keď ide o dodávateľa, s ktorým robíš 15 rokov.

3.2. Call-back verification: Povinný overovací telefonát (Šablóna)

Akonáhle na oddelenie príde akákoľvek žiadosť o zmenu platobných údajov, zodpovedný zamestnanec musí okamžite zavolať na overené číslo dodávateľa. Zásadné pravidlo: Nikdy, za žiadnych okolností nevolaj na to číslo, ktoré je uvedené na novej faktúre alebo v podozrivom e-maile (útočník si tam dá svoje vlastné číslo a sám ti to ochotne zdvihne).

Šablóna, ktorú má mať účtovníčka na stole:

„Dobrý deň, volám z firmy

$$Názov Tvojej Firmy$$. Práve sme od vás dostali e-mail s požiadavkou na zmenu bankového účtu pre fakturáciu. Z bezpečnostných dôvodov to pred spracovaním potrebujem overiť priamo s vami po telefóne. Môžete mi prosím potvrdiť, že táto žiadosť skutočne prišla od vás a nadiktovať mi prvých šesť čísel vášho nového IBANu?“

Kde hľadať to „overené“ číslo?

- V pôvodnej papierovej zmluve.

- V internom overenom adresári dodávateľov vo vašom systéme.

- Na oficiálnom, historicky overenom webe dodávateľa.

3.3. Postup pri zmene IBAN dodávateľa (Päť železných krokov)

- Prijatie žiadosti: Zaznamenaj presný dátum, odosielateľa, číslo spárovanej faktúry a nové bankové údaje.

- Stopka na platbu: Okamžite pozastav akúkoľvek prebiehajúcu platbu na starý, ale aj na nový účet. Platby stoja, kým nie je ukončené overenie.

- Overovací telefonát: Zavolaj na overené číslo dodávateľa (podľa šablóny vyššie).

- Dvojité schválenie: Zmenu IBAN musí v systéme alebo písomne potvrdiť minimálne jedna ďalšia k tomu oprávnená osoba.

- Aktualizácia: Až po bezvýhradnom splnení krokov 1 až 4 môžeš fyzicky zmeniť IBAN v systéme a pokračovať v platbách.

🔴 Kritické varovanie: Nikdy, naozaj nikdy neodpovedaj na žiadosť o zmenu IBAN odpoveďou (Reply) v tom istom e-mailovom vlákne. Ak je e-mail hacknutý, útočník to vlákno sleduje a odpovie ti on sám. Akúkoľvek komunikáciu ohľadom platieb vždy začni ako úplne novú správu (New Mail) na tebou overenú, historickú adresu dodávateľa.

4. Mini checklist pre účtovníčku

Toto je zoznam, ktorý by mal visieť na monitore každého človeka vo firme, ktorý má dosah na firemné peniaze.

✅ CHECKLIST: Žiadosť o zmenu platobných údajov dodávateľa

- Prišla žiadosť o zmenu IBAN alebo bankového účtu e-mailom?

- Je e-mailová adresa odosielateľa do písmena úplne rovnaká ako overená adresa dodávateľa? (Pozor! Skontroluj každý jeden znak za zavináčom – never len menu, ktoré sa zobrazuje v Outlooku).

- Nachádza sa žiadosť v starom, existujúcom e-mailovom vlákne, ALEBO prišla ako úplne nový e-mail? (Nové vlákno z ničoho nič = extrémne zvýšená pozornosť).

- Obsahuje text e-mailu psychologický tlak na rýchlosť, slová ako „urgentné“, „okamžite“, „máme problémy“? (Ak áno, je to obrovská červená vlajka).

- Zavolal si osobne na OVERENÉ historické číslo dodávateľa (a nie na to, ktoré bolo v podozrivom maily)?

- Potvrdil ti dodávateľ túto zmenu fyzicky do telefónu?

- Schválili túto kritickú zmenu v systéme nezávisle aspoň 2 oprávnené osoby vo firme?

- Je táto zmena transparentne zaznamenaná vo vašom účtovnom systéme s presným dátumom a menom toho, kto to overoval?

⛔ ZÁVER: AK JE LEN JEDEN JEDINÝ BOD Z TOHTO ZOZNAMU NIE JE SPLNENÝ → PLATBU V ŽIADNOM PRÍPADE NEUSKUTOČŇUJTE!

5. Mini checklist pre IT oddelenie: Technická ochrana pred BEC

Ako sme si povedali, technické nástroje nedokážu zastaviť všetky BEC útoky (najmä nie tie, kde útočník ukradne reálny účet tvojho partnera). Dokážu však výrazne a drasticky znížiť pravdepodobnosť úspechu bežných spoofingových (napodobňovacích) kampaní. Admin, toto je pre teba:

✅ IT CHECKLIST: Anti-BEC technická ochrana

E-MAILOVÁ AUTENTIFIKÁCIA:

- SPF záznam: Je správne nakonfigurovaný v DNS a pokrýva skutočne všetky tvoje odosielacie servery a marketingové nástroje?

- DKIM: Je digitálne podpisovanie e-mailov aktívne pre všetky tvoje domény?

- DMARC: Je nastavený minimálne na úroveň

p=quarantine(ideálnep=reject)? (Bezpečný postup nasadenia: začnip=nonelen na zber dát a monitoring, následne po analýze prepni naquarantine, až potom nareject). - DMARC reporting (RUA): Máš aktívny zber reportov a hlavne – číta ich reálne niekto?

- Validácia: Máš SPF pass rate pri legitímnych e-mailoch > 95 % a DKIM validáciu > 98 %?

OCHRANA DOMÉNY:

- Máš proaktívne registrované najčastejšie preklepové domény (typosquatting varianty) svojej vlastnej značky?

- Máš nasadený automatizovaný monitoring nových domén, ktoré sa podobajú na tú tvoju (napríklad cez nástroj

dnstwista podobne)?

EMAILOVÝ FILTER / GATEWAY:

- Sú striktné anti-spoofing pravidlá natvrdo aktívne?

- Sú všetky e-maily prichádzajúce zvonku zreteľne označené štítkom „EXTERNÝ“ priamo v subjekte alebo červeným pruhom v hlavičke?

- Existuje pravidlo na blokovanie e-mailov, ktoré sa tvária, že sú z tvojej internej domény, ale fyzicky prichádzajú z externých serverov na internete?

ÚČTY A PRÍSTUPY (Identity Management):

- Je MFA (Dvojfaktorové overenie) striktne povinné pre absolútne všetky e-mailové účty vo firme bez výnimky? (Ideálne hardvérové FIDO2 kľúče alebo Authenticator App, vyhni sa SMS kódom).

- Prebieha pravidelný mesačný audit aktívnych e-mailových účtov (okamžité blokovanie bývalých zamestnancov)?

- Generujú sa IT oddeleniu bezpečnostné alerty (upozornenia) pri pokuse o prihlásenie z novej, podozrivej geografickej lokality alebo z neznámeho zariadenia?

MONITORING ZMIEN:

- Máš nastavený kritický alert pri nastavení plošného automatického preposielania e-mailov (Forwarding rules) na externé adresy? (Toto hackeri robia ako prvé, aby potichu kradli poštu).

- Máš alert pri neštandardnom, masovom mazaní e-mailov z inboxu?

- Prebieha pravidelná automatizovaná kontrola podozrivých pravidiel v Outlook/Exchange/Gmail účtoch používateľov?

6. Prečo slávny DMARC sám o sebe nestačí (Kde sú limity techniky)

Tu prichádza kľúčový disclaimer, ktorý odlišuje tento odborný článok od generických, lacných PR rád typu „nastav si DMARC a si v bezpečí“.

DMARC chráni výlučne pred spoofingom tvojej vlastnej domény. Zabraňuje tomu, aby nejaký hacker na opačnom konci sveta poslal spam, ktorý sa vizuálne tvári, že pochádza z adresy vášho riaditeľa. DMARC však absolútne nechráni pred prípadom, kedy útočník prelomí heslo a hackne skutočný, legitímny e-mail tvojho reálneho dodávateľa, a útočí na teba priamo z jeho živej schránky.

V roku 2023 vzrástli útoky cez skutočne kompromitované dodávateľské e-maily (takzvaný Vendor Email Compromise) o neuveriteľných 137 %. Tieto e-maily hladko prejdú cez všetky tvoje technické kontroly, pretože e-mail fyzicky skutočne odišiel z legitímneho servera dodávateľa. Navyše, momentálne iba 18 % top svetových domén má vôbec platný DMARC záznam a len úbohých 7 až 8 % firiem používa ostrú politiku quarantine alebo reject. Takže bežný podvodný email z fiktívnych a cudzích domén stále vo veľkej miere hladko prechádza filtrami.

Záver k technike: Technické opatrenia (firewally, filtre, DMARC) len znižujú povrch útoku. Odburinia ten najväčší balast. Ale procesné opatrenia z bodu 3 (Call-back verification, Two-person rule, IBAN proces) sú tvojou poslednou a jedinou reálnou líniou obrany. Technológia zdravý rozum a proces nikdy nenahradí.

7. Čo robiť, ak si už peniaze útočníkom previedol

Ak sa to stalo a uvedomil si si to, nastupuje panika. Zapamätaj si: Čas je extrémne kritický. Každá jedna stratená hodina radikálne zmenšuje tvoju šancu na aspoň čiastočné vrátenie peňazí.

- Okamžite zavolaj svojej banke: Nečakaj na ráno. Volaj hneď. Požiadaj fraud oddelenie o okamžité zastavenie transakcie a takzvaný recall platby (vrátenie prostriedkov z dôvodu podvodu).

- Nahlás incident polícii: V Slovenskej republike kontaktuj políciu, špecialistov môžeš kontaktovať aj na adrese

[email protected]. V EÚ to rieš cez Europol/EC3. Banky pri vracaní peňazí často vyžadujú kópiu trestného oznámenia. - Kontaktuj banku príjemcu: Tvoja banka by to mala urobiť cez medzibankové komunikačné kanály (SWIFT), ale tlak z tvojej strany pomáha. Žiadaj o zablokovanie cieľového účtu útočníka.

- Zabezpeč digitálne dôkazy: Nič nemaž! Ulož všetky inkriminované e-maily, detailné e-mailové hlavičky (Headers), PDF prílohy, urob screenshoty systémov. IT oddelenie musí zamraziť logy.

- Spusti interné vyšetrovanie: IT oddelenie musí zistiť, ako útočník vôbec získal kontext. Bol to len slepý výstrel z tmy, alebo je niečí firemný účet reálne kompromitovaný a útočník je stále u vás v sieti?

- Informuj dotknutého dodávateľa: Je vysoko pravdepodobné, že jeho e-mailový systém bol hacknutý a vy ste len jedna z mnohých obetí jeho deravého IT. Musí o tom vedieť.

⚠️ Krutá realita: Šanca na vrátenie peňazí po úspešnom BEC útoku je extrémne nízka. Väčšina týchto prevodov totiž okamžite putuje cez takzvaných „bielych koní“ (money mules) cez viacero zahraničných bánk a často sa už v priebehu prvých hodín mení na nezastopiteľné kryptomeny alebo sa vyberá v hotovosti.

8. BEC v číslach: Prečo to už dávno nie je len „problém veľkých korporátov“

Ak si ako majiteľ menšej s.r.o. myslíš, že teba sa to netýka, prečítaj si pozorne túto tabuľku:

| Ukazovateľ zraniteľnosti (Zdroj: FBI, priemyselné reporty) | Aktuálna hodnota (2024/2025) |

|---|---|

| Priame straty hlásené FBI IC3 (len v roku 2024) | ~ 2,8 miliardy USD |

| Celkové exponované straty globálne (FBI, historicky) | 55,5 miliardy USD |

| Priemerná čistá strata na jeden incident (2024) | 137 000 USD |

| Medziročný nárast celkových BEC útokov v roku 2025 | + 15 % |

| % organizácií priamo zasiahnutých BEC pokusom v roku 2024 | 63 % |

| % BEC útokov priamo cieliacich na e-maily dodávateľov | > 60 % |

| Nárast "Vendor Email Compromise" útokov (v r. 2023) | + 137 % |

Záver: BEC nie je technický problém, je to hrubé zlyhanie procesov

Najdrahší hardvérový firewall ťa pred BEC nezachráni. Najmodernejší cloudový antivírus BEC nezastaví. Dokonca ani to najkomplikovanejšie heslo ťa pred BEC nezachráni, ak útočník komunikuje z cudzej siete.

Túto sofistikovanú krádež zastavíš len a výlučne vtedy, ak vo firme zladíš smrtiacu kombináciu: Technika + Proces + Tréning zamestnancov. A zo všetkých týchto troch pilierov je práve pevný, nepriestrelný proces ten zďaleka najdôležitejší.

Jeden jediný, tridsaťsekundový overovací telefonát na známe číslo dodávateľa bol v stovkách prípadov po celom svete tou úplne jedinou vecou, ktorá oddelila firmu, ktorá nenávratne prišla o státisíce eur a musela prepúšťať, od firmy, ktorá si svoje ťažko zarobené peniaze udržala.

Vytlač si checklisty z tohto článku. Rozdaj ich na finančnom oddelení. Zvolaj si tím a polopatisticky im vysvetli, prečo to od nich žiadaš. Pretože to najcennejšie nie je softvér, ale fakt, že ruský, čínsky či africký útočník tvoje interné, prísne procesy nepozná – a to je tvoja jediná, no zato najsilnejšia výhoda.

Právny a bezpečnostný disclaimer: Tento článok slúži výlučne na edukačné, informačné a preventívne účely. Každá organizácia má špecifické interné systémy, bezpečnostné požiadavky a firemnú kultúru. Autor tohto textu ani prevádzkovateľ portálu DigitalnyPriestor.sk nenesú žiadnu právnu, finančnú ani inú zodpovednosť za akékoľvek priame či nepriame škody, ušlý zisk, úniky dát alebo straty finančných prostriedkov vzniknuté nedokonalým nasadením, nepochopením alebo aj presným aplikovaním tu uvedených postupov a rád. Za implementáciu kybernetickej bezpečnosti a interných procesov zodpovedá vždy a výlučne štatutárny orgán a manažment danej spoločnosti. Odporúčame všetky bezpečnostné zmeny vždy vopred konzultovať s vaším dedikovaným IT/Security oddelením alebo s certifikovanými audítormi.

🚀 Pomôž zastaviť podvody: Zdieľaj tento manuál ďalej!

Poznáš niekoho, kto má vlastnú firmu, sedí na účtovnom oddelení, alebo spravuje financie v neziskovke? Urob mu láskavosť a pošli mu odkaz na tento článok skôr, než bude neskoro. Tento jeden link mu môže v konečnom dôsledku zachrániť celoživotné podnikanie.

Nechaj si portál Digitálny priestor v záložkách a chráň svoju firmu s nami.

🔥 A teraz úprimne ty do komentárov! 🔥 Stretol si sa už u vás vo firme s tým, že sa niekto pokúsil podvrhnúť číslo účtu na faktúre? Prišiel ti niekedy od šéfa e-mail s prosbou o „rýchly, diskrétny prevod do zahraničia“, hoci šéf sedel hneď vo vedľajšej kancelárii? Ako to riešiš ty? Sú tvoje účtovníčky vytrénované telefonovať, alebo veria všetkému, čo príde v PDFku? Podeľ sa o svoje bizarné firemné zážitky dole v komentároch! 👇

Zdroje :